De nombreux services réseau fonctionnent en utilisant le protocole de contrôle de transmission ou TCP comme protocole de couche de transport. En effet, TCP offre une communication orientée connexion qui permet au périphérique émetteur de s’assurer que le destinataire du message le reçoit réellement, car une connexion bidirectionnelle est créée.

Cependant, toutes les applications n’ont pas besoin d’avoir ce type de connexion, en particulier les applications en temps réel où il est préférable qu’un message soit abandonné plutôt que d’attendre qu’il soit retransmis, ce qui pourrait retarder tout le reste. Pour ces applications, le protocole de datagramme utilisateur ou protocole de couche de transport UDP est généralement utilisé.

Les jeux vidéo en ligne sont un exemple de type de programme qui utilise UDP (User Datagram Protocol). Ces jeux reposent sur des mises à jour constantes envoyées par le serveur et l’ordinateur et tout retard causé par la retransmission des données est beaucoup plus perturbateur que d’avoir à gérer un ou deux paquets manqués.

Comme ces services basés sur UDP peuvent être sur n’importe quel réseau, il est important de les vérifier dans le cadre d’un test. Heureusement, comme UDP est assez courant, il est généralement pris en charge par les logiciels de test de réseau, comme Nmap .

Comment analyser les ports UDP avec Nmap

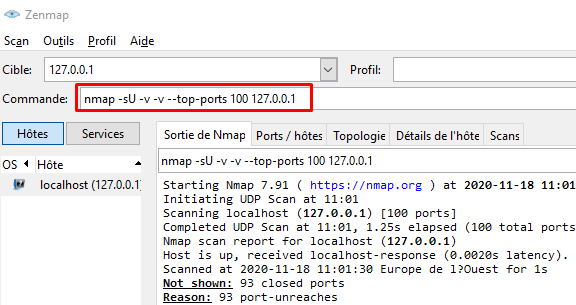

Le test des ports UDP avec Nmap est très similaire au test TCP, en fait, la syntaxe est essentiellement identique. La seule différence est que vous devez spécifier l’indicateur scan type comme “-sU” plutôt que “-sT” ou “-sS”. Par exemple, une commande pourrait être “nmap -sU -v -v –top-ports 100 127.0.0.1” pour balayer l’adresse de bouclage pour les 100 ports UDP les plus courants et pour rapporter les résultats avec une sortie doublement verbeuse.

Une chose à savoir avec une analyse UDP est que cela prendra beaucoup de temps. La plupart des demandes ne reçoivent aucune réponse, ce qui signifie que l’analyse doit attendre que la demande expire. Cela rend les analyses beaucoup plus lentes que les analyses TCP qui renvoient généralement une sorte de réponse même si un port est fermé.

Vous pouvez voir quatre résultats pour les ports UDP: open, open | filtered, closed et filtered.

-

- «Open» indique qu’une demande a reçu une réponse UDP.

- «Open | filtered» indique qu’aucune réponse n’a été reçue, ce qui pourrait indiquer qu’un service écoutait ou qu’il n’y avait aucun service là-bas.

- «Closed» est un message d’erreur ICMP «port inaccessible».

- «Filtered» indique d’autres messages d’erreur ICMP inaccessibles